Ja, Ihr Video-Baby-Monitor kann gehackt werden. Nein, Sie müssen nicht damit aufhören

Wenn Sie sie schon gehört haben, erspare ich Ihnen die Zusammenfassung des Babymonitors, der Horrorgeschichten hackt. Es gibt nichts Besseres als den Gedanken, dass das Zimmer Ihres Babys vor Eindringlingen nicht völlig sicher ist. Tatsache ist jedoch: Wenn Sie einen Babymonitor im Zimmer haben, ist dies möglicherweise nicht der Fall.

Wenn Sie sie schon gehört haben, erspare ich Ihnen die Zusammenfassung des Babymonitors, der Horrorgeschichten hackt. Es gibt nichts Besseres als den Gedanken, dass das Zimmer Ihres Babys vor Eindringlingen nicht völlig sicher ist. Tatsache ist jedoch: Wenn Sie einen Babymonitor im Zimmer haben, ist dies möglicherweise nicht der Fall.Video-Babymonitor-Hacking-Geschichten erhalten eine Menge Airplay in lokalen Nachrichten und werden von meinen älteren Verwandten sofort an mich weitergeleitet. Das Besondere an diesen Geschichten ist, dass die identifizierten Risiken real sind.

Diese bestätigten Vorkommnisse sind so kühl, dass Sie nach oben laufen und den Babyphone jetzt im Zimmer Ihres Kindes trennen müssen. Ich hätte es fast getan.

Nach einer Bestandsaufnahme der Sicherheitsmaßnahmen, die ich bereits eingeführt hatte, entschied ich, dass es in Ordnung ist, meine Babyphone weiter zu verwenden. Die Risiken sind real, aber überschaubar.

Versteht mich nicht falsch. Ich bin nicht immun gegen eine kleine Paranoia. Zum Beispiel habe ich ein Post-it, das die Webcam auf meinem Laptop abdeckt. (Im Ernst, wann werden sie standardmäßig kleine Plastikfensterläden anbringen?). Aber meine Position auf Babymonitoren lautet:

Sobald Sie verstanden haben, wie Hacker in Babyphone und Webcams einsteigen, können Sie eine fundiertere Entscheidung darüber treffen, ob die Sicherheitsrisiken die Bequemlichkeit wert sind oder nicht. Bevor Sie damit beginnen, alle Ihre Freunde und Kinder zu warnen, die Verwendung von Babymonitoren zu beenden, lesen Sie diesen Beitrag. Oder besser noch, leiten Sie sie statt der sensationellen Geschichte aus Ihrem lokalen Nachrichtensender weiter.

Ich habe ein Problem mit der Art, wie die Medien diese Geschichten behandeln. Sie sind mehr Clickbait als Warnmeldungen, und die Ratschläge, die sie anbieten, sind bestenfalls flüchtig. In diesem Beitrag geht es nicht darum, Sie zu erschrecken und zu erschrecken, sondern um Sie zu informieren und vorzubereiten.

Wie Hacker auf Babymonitore zugreifen: dumme vs. intelligente Monitore

Es gibt zwei Hauptarten von Babymonitoren. Es gibt die einfachen Intercom-Monitore, die Walkie-Talkies mit einem Baby-Bären-Logo auf der Box sind. Und dann gibt es die etwas neuen Internet-fähigen Babyphone, die über Ihren WLAN-Router in Ihr Smartphone integriert werden können.

Es gibt zwei Hauptarten von Babymonitoren. Es gibt die einfachen Intercom-Monitore, die Walkie-Talkies mit einem Baby-Bären-Logo auf der Box sind. Und dann gibt es die etwas neuen Internet-fähigen Babyphone, die über Ihren WLAN-Router in Ihr Smartphone integriert werden können.

Der Angriffsvektor für ältere Walkie-Talkie / Intercom-Monitore (die ich immer noch benutze) ist ziemlich einfach. Die dummen Monitore sind die Funkäquivalente von zwei Blechdosen an einer Schnur. Alles, was jemand tun muss, ist die Saite zu finden und dann ihre Dose in die Mitte zu stellen. Hijack die Frequenz und spiele Death Metal darüber oder so. Der dumme Monitor-Hack hat jedoch zwei große einschränkende Faktoren. Zuerst ist Hardware. Derzeit hat jedes Kind über 5 Jahre ein Gerät, das das Internetprotokoll verwenden kann (was Smart-Baby-Monitore verwenden). Aber um eine dumme Babyphone-Frequenz zu entführen, müssen Sie mit einigen Gadgets, die Sie bei RadioShack gekauft haben, ein wenig hilfreich sein. Der zweite Faktor ist der Bereich. Sie müssen sich körperlich in der Nähe des Babyphone befinden, damit es funktioniert. Wenn ich zum Beispiel mit dem Empfänger für meinen Babymonitor in meiner Einfahrt stehe, bin ich zu weit entfernt, als dass das Signal funktioniert.

Wenn also jemand anfängt, Ihren "dummen" Babymonitor zu entführen, gehen Sie in den Garten und suchen den kleinen Punk mit dem Walkie-Talkie, der das tut, und sagen Sie ihm, wo er wohnt und rufen seine Eltern an.

Das sind alles alte Nachrichten.

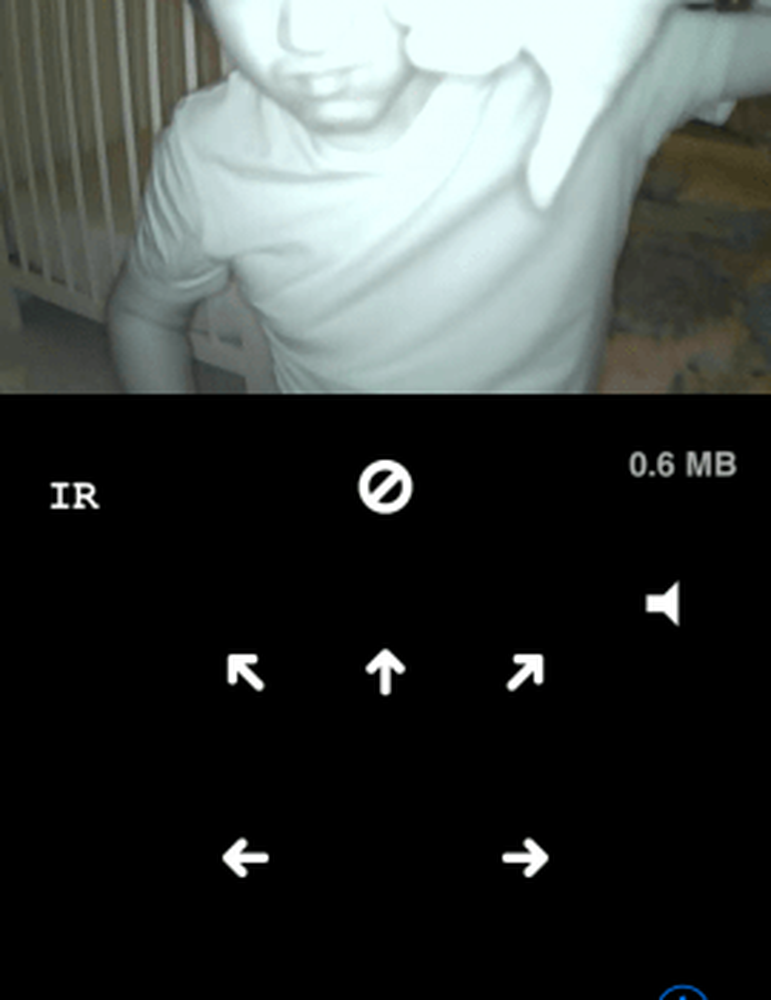

In letzter Zeit machen die mit dem Internet verbundenen Videomonitore und Babykameras alle Schlagzeilen. Diese werden als Internetprotokollkameras (IP-Kameras) bezeichnet, da sie das Internet und Ihr lokales Netzwerk verwenden, um mit Ihrem Smartphone zu kommunizieren. Der Angriffsvektor gegen diese "intelligenten" Babyphone ist viel breiter. Nun, es sind nicht nur ältere Brüder und Nachbarskinder, die dir einen Streich spielen. Wenn ein dummes Babymonitor aus zwei Blechdosen und einer Schnur besteht, ist eine intelligente Babykamera eine Blechdose, und die Schnur ist das World Wide Web. Mit dem Internet verbundene Babyphone sind potenziell anfällig für das gesamte Spektrum der Trolle, Creeps und Kriminellen auf der ganzen Welt. Und wir alle wissen, dass diese Leute einfach absolut verwerflich sein können.

Sicherheitsprobleme mit Internetprotokoll-Babyphone

Jedes Mal, wenn ich mit Steve über Sicherheit spreche, beginnt er mit seiner Shrek-Identität.

"Oger-Sicherheitsmaßnahmen sind wie Zwiebeln."

Es geht um die Schichten.

Wenn es um Ihren IP-fähigen Babymonitor geht, kann eine einzige stinkende Unsicherheitsstufe alle Hacker einladen. Dann könnte Ihre Webcam in einem zwielichtigen Forum mit Links zu Hunderten von unsicheren Webcams auf der ganzen Welt landen. Sie existieren. Suchen Sie nicht nach ihnen, wenn Sie Ihre Seele schätzen.

Auf einer sehr hohen Ebene sind hier die Schichten, die für Ihren Video-Babymonitor gelten. Dies ist auf die Tatsache zurückzuführen, dass Ihr Video-Babymonitor eine Verbindung zu Ihrem drahtlosen Heimrouter herstellt, von dem ich annehme, dass er mit dem Internet verbunden ist.

- Normaler Internetzugang für Ihren Router (Firewall geschützt)

- Zugriff auf Video-Babymonitor (kennwortgeschützt oder besser deaktiviert)

- Babyüberwachungszugriff über Fernzugriff (kennwortgeschützt oder besser deaktiviert)

- Remote-Administratorzugriff auf Ihren Router (Passwortgeschützt oder besser deaktiviert)

- Zugriff auf Video-Babymonitor (passwortgeschützt)

- Benutzer- / Administratorzugriff auf Ihren Router (Passwort geschützt)

- Kabelgebunden (Passwort geschützt)

- Wireless (Passwort geschützt)

- Zugriff auf Video-Babymonitor (passwortgeschützt)

Wie Sie sehen, erhält der Angreifer in jedem Fall Zugriff auf Ihren Babymonitor, indem er zuerst auf Ihren Router zugreifen kann. Daher ist die erste und naheliegendste Schutzschicht der Schutz Ihres WLAN-Routers. Danach können Sie noch mehr tun. Bevor wir uns dem widmen, lassen Sie mich Ihnen erklären, wie die Hacker eindringen können.

Wenn Sie sich nicht für all das interessieren, können Sie die Sicherheitscheckliste für Video Baby-Monitore vorausgehen.

Gefährdung Ihrer Router-Sicherheit

Wenn ein Angreifer Administratorzugriff auf Ihren Router erhält, ist das Spiel für jedes Gerät, das mit dem Router verbunden ist, nahezu abgeschlossen. Ihr Babymonitor ist möglicherweise das geringste Anliegen. Um jedoch auf dem aktuellen Stand zu bleiben, werden die meisten Babyphones so konfiguriert, dass sie über Ihren Router auf ihre administrativen "Backstage" zugreifen. Wenn ein Hacker Zugriff auf Ihren Router erhält, kann er mit den Sicherheitseinstellungen Ihres Babymonitors herumspielen.

So kommen sie rein:

Ein Angriff über unbefugte Internet-Zugang zu Ihrem Router ist die geringste Wahrscheinlichkeit, aufzutreten. Alle Router verwenden Network Address Translation (NAT), um nicht autorisierten eingehenden Datenverkehr herauszufiltern. Die einzige Ausnahme besteht hier, wenn Sie gezielt die Portweiterleitung aktiviert oder eine demilitarisierte Zone erstellt haben. Normalerweise tun Sie dies nur für Programme wie BitTorrent-Clients oder Online-Videospiele mit hoher Bandbreite. Wenn Sie nicht wissen, was diese sind, fragen Sie Ihren Teenager, ob er oder sie eines dieser Dinge mit Ihrem Router gemacht hat. Wenn nicht, sind Sie wahrscheinlich in Ordnung. Sie können jedoch die Einstellungsseiten Ihres Routers überprüfen, um sich zu vergewissern.

Ein Angriff via Fernzugriff auf Ihren Router ist ähnlich. Auf die gleiche Weise, wie Sie Ihren Babymonitor so einrichten können, dass er legal über das Internet erreichbar ist, können Sie die Verwaltungsseite Ihres Routers über ein Weitverkehrsnetz oder das Internet aufrufen. Dies geschieht, anstatt auf die Konfigurationsseite Ihres Routers zuzugreifen, indem Sie eine direkte Verbindung über eine drahtgebundene oder drahtlose Verbindung herstellen. Wenn Sie kein IT-Administrator für ein Unternehmen sind, gibt es praktisch keinen Grund, dies zu tun - es macht Sie nur anfälliger. Deaktivieren Sie diese Funktion in den Einstellungen Ihres Routers. Wenn Sie sich nie daran erinnern können, dass sie aktiviert wurde, ist sie wahrscheinlich bereits deaktiviert. Es wird normalerweise als "Remote Setup" oder "Setup über WAN zulassen" bezeichnet.

Ein Angriff via lokaler Zugriff auf Ihren Router Dies entspricht dem Fernzugriff auf Ihren Router, außer dass ein Hacker sich innerhalb des WLAN-Bereichs befinden muss oder direkt an Ihren Router angeschlossen werden kann. Dies ist selten, aber Sie sollten nicht über offene Häuser, Partys, Haussitter usw. nachdenken. Wenn Sie ein offenes drahtloses Netzwerk haben, das bedeutet, dass sich jeder ohne Passwort anmelden kann (warum? Warum? Warum?), Dann Ihr Nachbar kann kommen, wie sie wollen. Selbst wenn Sie drahtlose Passwörter aktiviert haben, kann jemand über eine Ethernet-Verbindung eine Verbindung zum Router herstellen, das Passwort des Routers des Administrators knacken (oder die werkseitige Standardeinstellung verwenden, wenn Sie das nicht geändert haben) und dann in die Stadt gehen.

Kompromisse bei der Sicherheit Ihres Babys

Nehmen wir jetzt an, dass der Hacker Zugriff auf Ihren Router und damit auf die Konfiguration Ihres Babymonitors hat. So wie Ihr Router über Standardeinstellungen verfügt, die ihn vor unbefugtem Datenverkehr schützen, verfügt Ihr Babymonitor normalerweise über diese Schutzeinstellungen. Viele Video-Babymonitore verfügen jedoch auch über UPnP- und Portweiterleitungseinstellungen, die aktiviert werden können, um die Kamera weniger sicher zu machen.

Wenn Sie für Ihr Babymonitor kein Kennwort festgelegt oder das werkseitige Standardkennwort geändert haben, kann jemand auf die Kamera zugreifen, wenn er über einen Routerzugriff verfügt. Sie können weiterhin das bekannte werkseitige Standardkennwort verwenden oder ihr Backdoor-Konto eingeben.

Bis jetzt haben wir uns mit dem unberechtigten Zugriff auf Ihren Router über das Internet beschäftigt. Viele dieser intelligenten Babymonitore ermöglichen es Ihnen, legitim zu sein Greifen Sie über das Internet auf Ihren Babymonitor zu. Das heißt, Sie sind auf der Arbeit oder zu einem Date oder etwas und möchten Ihren kleinen schlafenden Engel von Ihrem Telefon aus betrachten. Diese Funktion können Sie über die Softwareeinstellungen der Babykamera der Kamera aktivieren. Aber ich denke nicht, dass du das tun solltest. Die Bandbreite und die Sicherheitsauswirkungen der Aktivierung dieser Funktion sind zu groß, wenn Sie nicht wissen, was Sie tun. So sparen Sie sich das Risiko und verwenden Sie Ihren Video-Babymonitor nicht als Nanny-Cam. Schreiben Sie einfach Ihren Babysitter und fragen Sie, wie es läuft, okay?

Das Problem bei der Aktivierung des Internetzugangs Ihres Babymonitors besteht darin, dass die Arbeit eines Hackers erheblich vereinfacht wird. Anstatt Ihren Router zu durchdringen, sich dann Administratorzugriff auf Ihren Router und dann Administratorzugriff auf Ihren Babymonitor zu verschaffen, müssen Sie nur das Kennwort knacken, das Sie für den Fernzugriff auf Ihren Babymonitor festgelegt haben. Es ist ein bisschen wie ein Schlüssel unter der Türmatte an Ihrer Haustür zu hinterlassen. Wenn es für Sie einfach und bequem ist, ist der Zugriff für Hacker einfach und bequem.

Video Baby Monitor-Sicherheit Keine Ausgaben

All dies sollte Ihnen eine gute Vorstellung davon vermitteln, wie Hacker in Ihren Babymonitor gelangen können. Es ist ziemlich einfach zu Hause für die drahtlose Netzwerksicherheit. Baby-Monitore sind grundsätzlich nicht gefährlich, was nicht für alle Geräte in Ihrem Heimnetzwerk gilt. Der Unterschied ist, dass die Versuchung, böswillig Streich zu spielen, viel höher ist und der Kriechfaktor besonders hoch ist. Wenn Sie Ihren Babyphone einfach mit der gleichen Wachsamkeit behandeln wie Ihr Telefon, Ihr Laptop und Ihr Tablet, sollten Sie in Ordnung sein.

Einfach einen Video-Babymonitor im Haus zu haben, öffnet nicht sofort ein Fenster zur Welt. Außerdem müssen Sie sich keine Sorgen darüber machen, dass jemand das digitale Videosignal drahtlos abfängt. Digitale Videobabymonitore verwenden verschlüsselte Signale. Es wäre für jemanden viel zu schwer, diese zu knacken, und sie müssten sich innerhalb des Signalbereichs befinden.

Video Baby Monitor Sicherheitscheckliste

Unabhängig davon, ob Sie all die leicht technischen Hokuspokus gelesen haben, die ich gerade geschrieben habe, es gibt einige einfache Schritte, die Sie unternehmen können, um Ihr Video-Babyphone sicher zu machen. Führen Sie sie einzeln durch. Wenn Sie Hilfe bei Ihrem speziellen Babymonitor- oder Routermodell benötigen, lesen Sie die Dokumentation des Herstellers oder hinterlassen Sie einen Kommentar. Wenn Sie einen Kommentar hinterlassen, stellen Sie sicher, dass Ihre Frage beantwortet wird, bevor Sie Ihr Gerät anschließen.

- Sichern Sie Ihren WLAN-Router. Ich könnte einen ganzen Beitrag darüber schreiben. Aber zum Glück hat Andre dies bereits getan, also muss ich nicht: Sichern Sie Ihren WLAN-Router jetzt mit diesen Sicherheitstipps. In diese Richtung:

- Aktualisieren Sie die Firmware für Ihren Router.

- Deaktivieren Sie den Remote-Zugriff auf Ihren Router. Lassen Sie es nicht von überall aus konfigurieren, sondern direkt in Ihrem Haus, verbunden mit dem drahtlosen oder kabelgebundenen Netzwerk.

- Legen Sie ein Kennwort für Ihren Babyphone fest, falls Sie dies nicht bereits getan haben (warum? Warum? Warum?). Sie sollten auch sicherstellen, dass Sie ein sicheres Passwort haben

- Ändern oder entfernen Sie das Standard-Login. Einige Kameras und Router verfügen über Standard-Anmeldeinformationen. Dies ist etwas Dummes wie „root“ als Benutzer und „Passwort“ für das Passwort. Auch wenn Sie Ihre Anmeldeinformationen eingerichtet haben, sollten Sie sicherstellen, dass die alten Standardanmeldeinformationen entfernt oder geändert wurden.

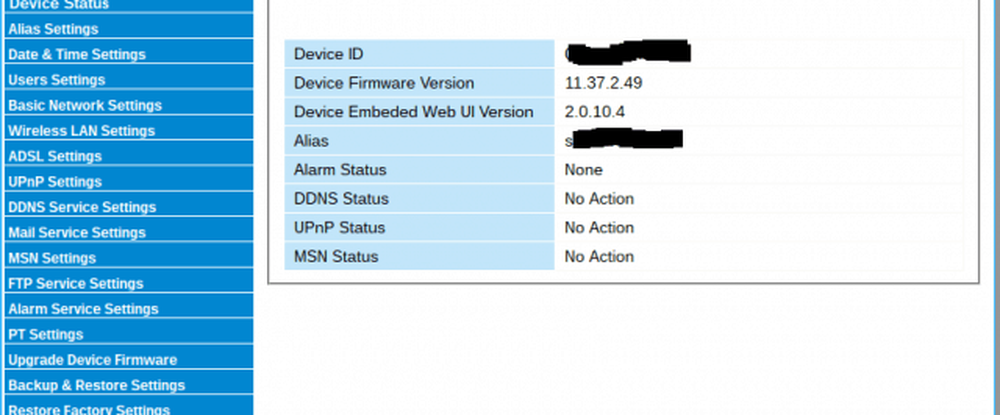

- Aktualisieren Sie die Firmware für Ihre Kamera. Die Schritte dazu sind für jeden Hersteller unterschiedlich. Schießen Sie mir eine Nachricht, wenn Sie Hilfe brauchen.

- Deaktivieren Sie DDNS auf Ihrer Kamera, falls vorhanden.

- Deaktivieren Sie die Portweiterleitung oder UPnP an Ihrer Kamera, falls vorhanden.

- Deaktivieren Sie den Fernzugriff auf Ihre Babykamera. Es ist praktisch, aber unnötig. Und wenn Sie keinen unbegrenzten Datentarif haben, wird dies auch teuer. Beim Senden von Videofeeds über das Internet an ein Telefon werden viele Daten verbraucht. Wenn Sie den Fernzugriff auf Ihre Kamera nicht ausüben möchten, stellen Sie sicher, dass Sie auch die folgenden Schritte ausführen:

- Ändern Sie den Port, der für den Zugriff auf Ihre Kamera verwendet wird. Der Standardwert ist 80, und dies wird von Hackern zuerst überprüft. Ändere es auf etwas über 8100, wenn du kannst.

- Überprüfen Sie die Protokolle regelmäßig auf unberechtigten Zugriff. Wenn Sie sich das Protokoll ansehen, achten Sie auf ungewöhnliche Dinge, z. B. IP-Adressen, die Sie nicht kennen, oder ungewöhnliche Zugriffszeiten (z. B. um 13:00 Uhr, als Sie noch nicht einmal zu Hause waren)..

Wenn Sie alle oben genannten Punkte ansprechen, sollten Sie alle typischen Angriffsvektoren nach besten Kräften geschützt haben.

Habe ich etwas vergessen? Lassen Sie mich - und Ihre guten GroovyPost-Leser - im Kommentarbereich wissen.